Licht, Light, Lumo

Freie Deutsche Rollenspiele

Fr, 05/26/2017 - 09:38 — DraketoEine Liste spielbarer Deutschsprachiger Rollenspiele, die du ändern und weitergeben darfst.1

Wehrhaft frei

Diese Systeme stellen sicher, dass auch daraus entwickeltes frei bleibt.

- Ante Portas, die Neuen Lande und das Zettel-RPG (mit 1w6/EWS)

- Space Pirates

- NIP'AJIN Grundregeln

-

Die Erlaubnis zum ändern und weitergeben ist die Minimal-Anforderung an freie Lizensierung. Die Begrenzung auf nicht-kommerzielle Nutzung ist problematisch, aber trotzdem ein großer Schritt vorwärts, daher nenne ich hier auch auf nicht-kommerzielle Nutzung begrenzte Spiele. ↩

- Login to post comments

- Weiterlesen

Was bedeutet Rollenspielen?

Do, 05/25/2017 - 21:33 — DraketoDies ist eine einfache Einführung ins Rollenspiel... klar doch :)

Um zu vermitteln, was ein Rollenspiel ist muss ich etwas weiter ausholen.

Wohl jeder hat schon vor einem Buch oder Film gesessen und sich gedacht "Warum macht der das jetzt?" oder "Warum sind Filmhelden immer so dumm?". Im Rollenspiel kann man nun genau die Rolle des Filmhelden einnehmen und eben diese Fehler nicht machen (obwohl die Erfahrung zeigt, dass auch man selbst nicht viel besser ist als der Filmheld, denn normalerweise hängen Spieler an den einfachsten Problemen, lösen aber die schwersten Rätsel durch puren Zufall, (Jedenfalls behaupte ich steif und fest, dass es Zufall ist, was denn auch sonst? :-) )

- Login to post comments

- Weiterlesen

Vier freie Systeme für das Extremspielwochenende

Mi, 05/24/2017 - 22:13 — DraketoZum diesjährigen Extremspielwochenende (ESW) habe ich (wie es beim ESW üblich ist) vier Runden mit unterschiedlichen Systemen zur Wahl gestellt:

- Ante Portas:1 Im Dienste des Orakels

- Space Pirates:2 Die Frucht der Gnade

- NIP'AJIN - Kurai Jikan:3 Tränenglanz

- DS-X:4 Offenbarung, falls passend mit Heavy Modern Magic

- Login to post comments

- Weiterlesen

You can train to become really, really good in almost anything you decide to do.

Di, 05/23/2017 - 16:42 — DraketoShould you do what you’re good at, or rather do what you love? Should you use your talents or follow your passion?

To answer this question, let’s look at actual research instead of gut feeling.1 Is a talent how good you are at doing something? Then it is a function of training time. Is it how fast you move forward? Then you likely already learned from other tasks many of the things you need for your task at hand.

-

The Role of Deliberate Practice in the Acquisition of Expert Performance, K. Anders Ericsson, Ralf Th. Krampe, and Clemens Tesch-Romer, Psychological Review, 1993 ↩

- Login to post comments

- Weiterlesen

arctic unraveling

Mi, 05/17/2017 - 06:43 — DraketoReport: Arctic Is Unraveling, discusses assessment Snow, Water, Ice and Permafrost, notes the article rising tide — sounds more like Hansen was right.

- Login to post comments

- Weiterlesen

Distributed censorship-resistant Wikipedia

Di, 05/16/2017 - 06:08 — DraketoThanks to doublec, there are now distributed censorship-resistant Wikipedia mirrors in Freenet: Distributed Wikipedia Mirrors in Freenet

The current largest mirror is the Simple English Wikipedia (the obvious choice to fight censorship worldwide: it is readable with basic english skills).

With this mirror, information from Wikipedia can be accessed in high-censorship countries:

freenet:USK@m79AuzYDr-PLZ9kVaRhrgza45joVCrQmU9Er7ikdeRI,1mtRcpsTNBiIHOtPRLiJKDb1Al4sJn4ulKcZC5qHrFQ,AQACAAE/simple-wikipedia/0/

- Login to post comments

- Weiterlesen

AlphaGo uses more power than 3000 humans

Do, 05/11/2017 - 21:42 — DraketoUpdate 2017-11: Alpha Go Zero consumes just about 1-2 kW. I definitely underestimated the speed of development — by around factor 20. Alpha Go Zero only consumes as much energy as 10-20 humans.

Update 2017: OpenAI used a single machine to beat a Dota champion → DENDI 1v1 vs BOT AI - TI7 DOTA 2. I may be underestimating the speed of development.

AlphaGo recently defeated the world Go champion.

- Login to post comments

- Weiterlesen

Anarchie ist links: Herrschaftsfreiheit

Mo, 05/08/2017 - 16:42 — Draketo→ Antwort auf die Gleichsetzung von Anarchisten und Anarcho-Kapitalisten in einem Kommentar in der Taz, der sagte: „Dass Anarchismus in Deutschland als etwas Linkes gilt fand ich schon immer skuril — Disenchanted“.

Anarchismus gilt in Deutschland als etwas linkes, weil Anarchie eben nicht Freiheit von Struktur oder Freiheit von Regeln bedeutet (das wäre Anomie), sondern Herrschaftsfreiheit.

Anarcho-Kapitalisten korrumpieren dagegen den Anarchie-Begriff, indem sie die Herrschaft durch Geld aus der Herrschaftsfreihe

- Login to post comments

- Weiterlesen

Macron zu stark oder zu schwach — beides wäre schlecht

Sa, 05/06/2017 - 08:50 — DraketoUpdate: Macron hat mit 65% der Stimmen gewonnen, gleichzeitig haben 4.2 Millionen ihre Stimme ungültig gemacht (8,9%). Damit ist das klare Fazit: Mélenchons Unterstützerinnen und Unterstützer haben richtig entschieden. Ihre Stimmen wurden gegen Le Pen nicht gebraucht und wären so fälschlicherweise als Unterstützung von Macrons Politik gewertet worden.

Aller Angstmache zum Trotz haben diese 4,2 Millionen Franzosen nach ihrem Gewissen entschieden — und sich nicht von dem ihrer Meinung nach kleineren Übel vereinnahmen lassen.Update: Macron wurde gehackt, eine Stunde bevor die französischen Medien die Berichterstattung zur kommenden Wahl stoppen. Buzzfeed charakterisiert das passend als politische Sabotage — Vorsicht mit den Gerüchten, die aufkommen, besonders mit denen, die Empörung hervorrufen sollen. Es wird kaum etwas relevantes geben, das wir nicht bereits vermuten, aber viele Falschdarstellungen und Faktenverzerrungen, die nur mit mehreren Wochen an Recherche wirklich geprüft werden können.

→ in der Taz werden gerade Linke dafür angegriffen, Macron nicht unterstützen zu wollen (¹ ² ³ …). Die Nachdenkseiten haben das Problem thematisiert. Das hier habe ich in der Taz dazu geschrieben.

Wer Macron nicht wählt, geht das Risiko ein, dass zu viele so entscheiden.

Wer Macron wählt auch.

- Login to post comments

- Weiterlesen

Glücksspielseiten sind gefährliche Drogen

Fr, 04/28/2017 - 20:32 — DraketoMir wurde gerade Geld dafür angeboten, hier einen Werbeartikel für eine Glücksspielseite zu schreiben. Um es daher ein für alle mal klar zu sagen: Ich halte Glückspielseiten für ähnlich gefährlich wie harte Drogen (das ist meine Antwort auf die Anfrage: Nein, ich habe nicht vor, meine Seite und Leute, die meine Seite besuchen, an ein Wettstudio zu verkaufen).1

Solltest Du an Glücksspiel hängen und damit Geld oder viel Zeit verlieren, hol dir Unterstützung; z.B. von der Suchtberatung des Deutschen Roten Kreuzes.

Ja, es ist eine Sucht. Und auch Sportwetten sind Glücksspiele, und gerade ein wachsendes Problem.

-

Das soll nicht heißen, dass alle Leute, die Glücksspiele spielen, süchtig danach sind. Sie sind allerdings gefährdet, immer mehr zu verlieren, bis sie kein Geld mehr beschaffen können und gezwungen sind abzubrechen, statistisch gesehen mit Verlust, selbst bei einem ausgeglichenen Spiel. Glücksspielseiten, die immer zur Verfügung stehen und denen grundlegende Schutzmaßnahmen wie physische Distanz und bekannte Personen fehlen, verstärken dieses Problem. ↩

- Login to post comments

- Weiterlesen

Elegant commandline argument parsing on the shell

Mo, 04/24/2017 - 16:42 — DraketoParsing command line arguments on the shell is often done in an ad-hoc fashion, growing unwieldy as time goes by, but there are tools to make that elegant. Here’s a complete example.

I use this in the conf project (easy setup of autotools projects). It builds on the great solution by Adam Katz.

- Login to post comments

- Weiterlesen

Writing a commandline tool in Fortran

Mo, 04/10/2017 - 22:37 — DraketoHere I want to show you how to write a commandline tool in Fortran. Because Fortran is much better than its reputation — most of all in syntax. I needed a long time to understand that — to get over my predjudices — and I hope I can help you save some of that time.1

This provides a quick-start into Fortran. After finishing it, I suggest having a look at Fortran surprises to avoid stumbling over differences between Fortran and many other languages.

Table of Contents

-

After I finished my Diploma, I thought of Fortran as "this horribly unreadable 70th language". I thought it should be removed and that it only lived on due to pure inertia. I thought that its only deeper use were to provide the libraries to make numeric Python faster. Then I actually had to use it. In the beginning I mocked it and didn’t understand why anyone would choose Fortran over C. What I saw was mostly Fortran 77. The first thing I wrote was "Fortran surprises" — all the strange things you can stumble over. But bit by bit I realized the similarities with Python. That well-written Fortran actually did not look that different from Python — and much cleaner than C. That it gets stuff done. This year Fortran turns 60 (heise reported in German). And I understand why it is still used. And thanks to being an ISO standard it is likely that it will stick with us and keep working for many more decades. ↩

- Login to post comments

- Weiterlesen

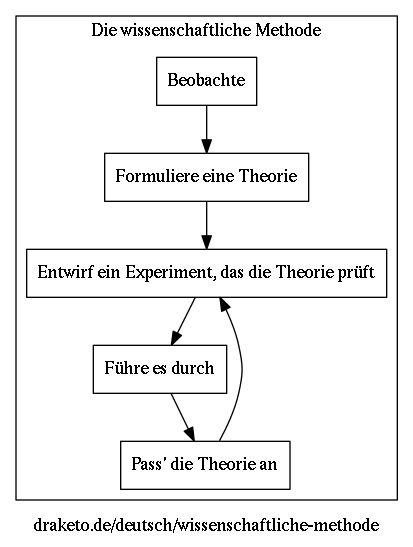

Die Wissenschaftliche Methode in 140 Zeichen

Sa, 04/08/2017 - 08:42 — Draketo(0) Beobachte (1) Formuliere eine Theorie (2) Entwirf ein Experiment, das die Theorie prüft (3) Führe es durch (4) Pass die Theorie an → (2)

Hintergründe und Weiterführendes gibt es z.B. bei Spektrum der Wissenschaft: Die wissenschaftliche Methode

- Login to post comments

- Weiterlesen

Gesellschaftliche Leistung lässt sich nicht objektiv messen — erst Recht nicht durch einen unregulierten Markt

Fr, 04/07/2017 - 16:42 — Draketo→ Kommentar zu dem Video Precht Precht und Lindner: Was ist gerecht und Precht und Lindner - Was ist gerecht? (zwei Fassungen), in dem Precht nach Ranking über objektive Leistung fragte und Lindner vom Markt sprach.

→ Neuer Link: draketo.de/politik/leistung ←

Einstufung nach Leistung hat das Problem, dass sich echte Leistung nicht objektiv messen lässt. Nicht mit Geld, und auch nicht mit irgendetwas anderem.

- Login to post comments

- Weiterlesen

adapt plainnat bibtex natbib style to only show the url if no doi is available

Di, 04/04/2017 - 08:57 — DraketoSince the URL in a bibtex entry is typically just duplicate information when the entry has a DOI, I want to hide it.1

Here’s how:

- Login to post comments

- Weiterlesen

EME in standards would mount enormous pressure on all free systems

Sa, 03/04/2017 - 21:19 — Draketo→ comment to On EME in HTML5 by Tim Berners-Lee, taking a social angle to the problems of DRM via EME in web standards.

Dear Tim,

The previous commenters already addressed every technical comment I wanted to add. There is only one aspect I still feel missing here:

If you give EME your blessing, the social pressure on all free software communities to add proprietary blobs in their shipped browsers will rise enormously, because otherwise the proprietary developers will accuse them of not following the standard.

- Login to post comments

- Weiterlesen

Live stream from the Guile devroom at FOSDEM 2017!

So, 02/05/2017 - 09:07 — DraketoUpdate: The recording is now online at ftp.fau.de/fosdem/2017/K.4.601/naturalscriptwritingguile.vp8.webm

Here’s the stream to the Guile devroom at #FOSDEM: https://live.fosdem.org/watch/k4601

Schedule (also on the FOSDEM page):

- 09:45 10:30: Small languages panel Christopher Webber, Ludovic Courtès, Etiene Dalcol, Justin Cormack

- 10:30 11:00: An introduction to functional package management with GNU Guix Ricardo Wurmus

- Login to post comments

- Weiterlesen

News of the day — and using Freenet as decentralized, pseudonymous communication backend for applications

Fr, 02/03/2017 - 21:17 — DraketoThis is a proposal I wrote for the NLnet Open call for funding 2016-12. It got into the short list but was not selected, so I’m sharing it here. Maybe it spikes your interest or serves as inspiration for something exciting you want to realize with Freenet. I still plan to do this, but in hobby-time it will likely take a few years to realize instead of the 6 months I had planned. Initial work is available in pyFreenet/babcom_cli

The project

- Login to post comments

- Weiterlesen

Organize!

Di, 01/31/2017 - 19:42 — DraketoOrganize! … That’s the thing that has a chance of preventing all of this, and of saving the most lives when that fails. — Yonatan Zunger

I’m not sure it is a good idea to reply to this article. I am doing it anyway, because it’s already on record that I read this article. Likely even at what pace I read it.

Thank you for this article, Yonatan Zunger. This is frightening, but in an important way. And organized well enough that the essential ideas stick. Important ideas.

With images of cute animals. Added with reason.

→ What “Things Going Wrong” Can Look Like ←

Reading deeply recommended.

- Login to post comments

Building the darknet one ref at a time

Mo, 01/30/2017 - 19:42 — Draketo Building the darknet one ref at a time. That’s what we have to do. If you invite three people⁰ to Freenet and help those of your friends with similar interests to connect¹², and when the people you invited then do the same, we get exponential growth.

Building the darknet one ref at a time. That’s what we have to do. If you invite three people⁰ to Freenet and help those of your friends with similar interests to connect¹², and when the people you invited then do the same, we get exponential growth.

⁰: To invite a friend into Freenet, you can send an email like this:

Let us talk over Freenet, so I can speak freely again.

¹: Helping your friends to connect works as follows:

- Login to post comments

- Weiterlesen

Trump und Goldman Sachs

Fr, 01/27/2017 - 19:56 — DraketoDer aktuelle Monitor greift die Verflechtungen von Trump mit Goldman Sachs und der Deutschen Bank auf:

→ Donald Trump: Präsident der Banken ←

Mindestens zwei Berater früher bei Goldman Sachs. Und besondere Unterstützung durch die Deutsche Bank …

Und die Kurse von Goldmann Sachs und der Deutschen Bank sind nach der Wahl Trumps um 35% gestiegen (nicht 0.35%, um ein volles Drittel!).

- Login to post comments

Eine Mehrheit abseits der CD/SU

So, 01/22/2017 - 23:07 — DraketoIn einem Interview mit der Taz sagt Giorgos Chondros von Syriza: "Die Linke muss in Deutschland die Machtfrage stellen". Das wirft eine wichtige Frage auf:

Was brauchen wir, um eine Mehrheit abseits der CD/SU1 zu bekommen — also die Machtfrage stellen zu können?

Aktuell kommen in Umfragen SPD+Grüne+Linke+FDP auf 47%. Da gleichzeitig durch die Fünfprozenthürde etwa 5,5% der Stimmen verloren gehen, könnte das knapp für eine Mehrheit reichen.

-

CD/SU als Kurzform von CDU / CSU — ohne die redundanten Zeichen. ↩

- Login to post comments

- Weiterlesen

Bitte aktiviert eure Freenet-Knoten

Fr, 01/20/2017 - 16:42 — DraketoWenn ihr mal mit mir über Freenet verbunden wart, bitte schaltet eure Knoten wieder an (oder schreibt mir eine Mail, damit wir euren neuen Knoten mit meinem verbinden können).

Ich würde gerne wieder vertraulich mit euch sprechen können. Gerade jetzt.

Solltet ihr die Mail verloren haben: Sie sagte in etwa das hier:

Über Freenet verbinden

Freenet ermöglicht es uns, unsichtbare Nachrichten zu schreiben. Zusätzlich kannst du darüber unter Pseudonym schreiben. Um dich mit mir zu verbinden … (weiterlesen)

- Login to post comments

- Weiterlesen

Crowdfunding zu "Unterwandert die AfD die Wikipedia?" - noch 3 Tage

So, 01/08/2017 - 12:14 — DraketoDer Journalist Marvin Oppong hat ein Crowdfunding gestartet, um sich für einige Zeit auf das Thema AfD und Wikipeda konzentrieren zu können:

Unterwandert die AfD die Wikipedia?

https://www.startnext.com/afd-wikipedia/

„Eine Recherche über schreibende Helfer der Rechtspopulisten“

Im höchsten Entscheidungsgremium der Online-Enzyklopädie hat bereits ein AfD-Funktionär Platz genommen. Insider behaupten, die Alternative für Deutschland (AfD) versuche, die Wikipedia zu infiltrieren. Wieviel AfD steckt drin in der Wikipedia?

- Login to post comments

- Weiterlesen

Die Herausforderungen unserer Zeit sind nicht technischer, sondern sozialer Natur

Sa, 12/31/2016 - 22:00 — DraketoWie entscheiden wir wohin wir gehen? Und warum?

Neue Fassung: draketo.de/politik/herausforderungen-technisch-sozial

Zu Gesundheit und der Energiewende, zur Zukunft der Mobilität oder zu Handys lese ich viel von neuen Technologien. Und für viele Techniker sind rechtliche oder gesellschaftliche Fragestellungen „Nicht-Probleme“. Aber wenn ich mir die Welt anschaue, dann ist es gerade umgekehrt: Jede technische Herausforderung, vor der wir zur Zeit stehen, können wir lösen, wenn wir uns nur als Gesellschaft entscheiden, sie gemeinsam anzugehen. Die wirklichen Probleme sind dagegen nicht technisch. Sie liegen in der Entscheidung, was uns wirklich wichtig ist.

- Login to post comments

- Weiterlesen

In Circles / The memory of time

So, 12/18/2016 - 17:03 — DraketoI feel the time pass in our circles,

each year another one changed,

a head has turned white,

a hand has gone wry,

growing older as time passes by.

In our circle the time is a slide-show,

each year adds a picture or two,

and our memories in vivid colors

show the changes within me and you.

- Login to post comments

- Weiterlesen

Über Freenet verbinden (E-Mail-Vorlage)

Mi, 11/23/2016 - 07:42 — DraketoBeispiel-E-Mail mit der ich meine Freunde1 zu Freenet einlade. Fühlt euch frei, sie zu verwenden und weiterzugeben - gerne auch eure eigenen Fassungen.

Freenet ermöglicht es uns, unsichtbare Nachrichten zu schreiben.2 Zusätzlich kannst du darüber mit Pseudonym3 schreiben. Warum das wichtig ist habe ich in einer Präsentation zum SUMA-award festgehalten: Freenet nutzen: Technische Lösungen für freie Kommunikation im Internet (ab Folie 4 - ab Folie 7 praktische Lösungen)

Um dich mit mir zu verbinden:

- Lade auf https://freenetproject.org Freenet herunter und installiere es,

- wähle im Wizard, der dann aufgeht, „nur Freunde“¹ und

- kopiere unter http://127.0.0.1:8888/addfriend/ den Textblock am Ende meiner E-Mail² in das Textfeld.

- Schick mir dann den Text, den Freenet auf dieser Seite hier zeigt: http://127.0.0.1:8888/friends/myref.txt (häng die Datei an eine E-Mail an oder kopier’ den Inhalt einfach in den Text der E-Mail)

Sobald ich den Text dann auch bei mir eingetragen habe, sind wir verbunden. Wir können uns von da an einfach über die Freundesseite schreiben:

-

Ich lade Leute zu Freenet ein, die ich (a) aus anderen Gruppen kenne und bei denen ich (b) nicht denke, dass sie ihren Freenet-Knoten hacken würden, um mich auszuspionieren. Dazu gehören langjährige Freunde, Arbeitskollegen, Vereinsmitglieder, Leute die ich schon lange aus Online-Spielen oder -Foren kenne, usw. Etwas Interesse für ihre Privatsphäre müssen sie logischerweise auch haben. ↩

-

Unsichtbare, vertrauliche Nachrichten zwischen Freunden heißen in Freenet node-to-node Nachrichten (N2NTM). Es ist bei diesen Nachrichten zwar sichtbar, dass eine Verbindung zwischen uns besteht, aber nicht wie, wann und wofür sie genutzt wird. ↩

-

Pseudonym heißt, dass du eine anonyme Identität hast, mit der du wiederholt schreiben kannst. Andere wissen nur, dass du beim zweiten Artikel der oder die Gleiche bist wie beim Ersten, aber nicht wer du bist. ↩

- Login to post comments

- Weiterlesen

Renaming a Mercurial branch with the evolve extension

Do, 11/17/2016 - 23:36 — DraketoShort version (rename from $OLD to $NEW):

ROOT="$(hg id -qr 'first(roots(branch('$OLD')))')" MSG="$(hg log -r $ROOT -T '{desc}')" hg update $ROOT hg branch $NEW hg commit --amend -m "$MSG" hg evolve --all

Mercurial records in which named branch a commit was created. This can be inconvenient when you choose temporary branch names like "foo" or "justworkdamnit".

The evolve extension enables safe, collaborative history editing which removes this inconvenience while preserving the reliability guarantees of Mercurial.

Here I show in a quick example how to rename a branch in Mercurial using the evolve extension.

You can use this method for all changes which you did not transfer elsewhere yet (they must be in draft or secret phase).

Note (2016): The evolve extension is still in testing. Do not use it for production yet. If you want to help stabilizing it, please join evolve-testers. I’ve been using it for more than a year, but I know how to fix things when I hit a bug in the evolve extension.

- Login to post comments

- Weiterlesen

Thanks for all the fish

Mo, 10/31/2016 - 16:42 — DraketoAGU publications published "The world's biggest gamble", a short commentary on how to go on with climate change.

- Earth’s Future: The world's biggest gamble (Open Access: cc by)

I am hard pressed not to become sarcastic. Not because the commentary is wrong. It’s spot on. But because we, as a species, are …

I’ll stop speaking my mind for now. Let’s hope that hope wins against frustration and our children don’t have to pay too dearly for the idiocy of my generation and the generation before.

Oh well, Happy Halloween and enjoy Samhain.

- Login to post comments

Replacing man with info

Do, 10/13/2016 - 21:05 — Draketo

GNU info is lightyears ahead of man in terms of features, with sub-pages, clickable links, topic-spanning search, clean html- and latex-export and efficient interactive navigation.

But man pages are still the de-facto standard for getting quick information on a GNU/Linux system.

This guide intends to help you change that for your system. It needs GNU texinfo >= 6.1.

Update: If you prefer vi-keys, adjust the function below to call

info --vi-keysinstead of plaininfo. You could then call that functioniv☺

- Login to post comments

- Weiterlesen