Hitchhikers Guide on Towels - Read from Space

Di, 05/26/2015 - 05:42 — DraketoSamantha Cristoforetti reads the Hitchhikers Guide to the Galaxy on the International Space Station

This is the world we live in: The Hitchhikers Guide read from Space.

If you don’t get goosebumps just thinking about it, envision it again: The old visions are becoming real step by step, and now those who actually venture in space read the works of visionaries from their temporary home beyond the atmosphere.

New traditions form from a reality which still seems

- Login to post comments

- Weiterlesen

Secure communication with GnuPG and E-Mail

So, 05/24/2015 - 22:06 — DraketoHow E-Mail with GnuPG could hide when you talk, where you talk from and what you talk about.

or in technical terms:

E-Mail with perfect forward security, hidden subject and masked date using GnuPG and better frontends.

Update 2018: Some of these ideas are becoming real and widespread now with pΞp (pretty-easy-privacy) and the autocrypt-standard.

If you regularly read my articles, you’ll know that I’m a proponent of connecting over Freenet to regain confidential and pseudonymous communication.

Here I want to show how it would be possible to use E-Mail with GnuPG to get close to the confidentiality of Freenet friend-to-friend communication, because we have the tech (among the most heavily scrutinized and well-tested technology we use today) and we have the infrastructure. All it requires are more intelligent E-Mail clients. Better UI which makes the right thing easy.

Table of Contents

- Login to post comments

- Weiterlesen

Wir passen aufeinander auf (Menschen sind toll!)

Do, 05/21/2015 - 21:36 — DraketoIch bin heute früh mit dem Rad zum Finanzamt, um die Steuererklärung abzugeben, und dann weiter zur Arbeit. Nach gut 15 km Fahrt wurde ich müde und entschied, eine Pause zu machen. Die Sonne schien und die Luft war angenehm kühl also legte ich meine Jacke hinter das Rad, hängte den Helm an den Lenker und legte mich auf den Radweg neben der Straße.

Nach zwei Minuten hörte ich einen Radler. Er fragte mich mit Osteuropäischem Akzent: „Ist alles OK?“. Ich antwortete „Alles OK, ich mache nur Pause.

- Login to post comments

- Weiterlesen

Euch trifft der Bahnstreik? Dann lest die Streikzeitung!

Mi, 05/20/2015 - 13:44 — DraketoGestern habe ich versucht, herauszufinden, was die GDL im Streik eigentlich will. Auf ihrer Seite gibt es dazu wenig Infos und normale Zeitungen haben sich als nutzlos erwiesen.

Sinnvolle Informationen habe ich erst in der Streikzeitung bekommen - die ich euch hiermit wärmstens ans Herz legen möchte:

- Login to post comments

- Weiterlesen

Real Life Infocalypse

So, 05/17/2015 - 17:02 — DraketoIn this guide I show by example how you can use the Infocalypse plugin for distributed development without central point of failure or reliance on unfree tools.12

If you think “I have no idea what this tool is for”: Infocalypse gives you fully decentralized Github with real anonymity, using only free software.

# freenet -> local hg clone freenet://ArneBab/life-repo # local -> freenet hg clone life-repo real-life hg clone real-life freenet://ArneBab/real-life # send pull request cd real-life hg fn-pull-request --wot ArneBab/life-repo (enter message) # check for pull-requests cd ../life-repo sleep 1800 # (wait for confidential delivery) hg fn-check-notifications --wot ArneBab

If you like this, please don’t only click like or +1, but share it with everyone who could be interested. The one who knows best how to reach your friends is you — and that’s how it should be.

Update 2024: Infocalypse is still recovering from Python 3 breakage. Most of it works again, but there may be rough edges left. Contributions to fix these are very welcome: hg.sr.ht/~arnebab/infocalypse or github.com/hyphanet/infocalypse.

-

This guide shows the convenient way of working which has a higher barrier of entry. It uses WoT Pseudonyms to allow you to insert repositories by Pseudonym and repository name. If you can cope with inserting by private key and sending pull-requests manually, you can use it without the WoT, too, which reduces the setup effort quite a bit. Just skip the setup of the Web of Trust and Freemail and plugins. You can then clone the life repo via

hg clone freenet://USK@6~ZDYdvAgMoUfG6M5Kwi7SQqyS-gTcyFeaNN1Pf3FvY,OSOT4OEeg4xyYnwcGECZUX6~lnmYrZsz05Km7G7bvOQ,AQACAAE/life-repo.R1/4 life-repo. Seehg fn-genkeyandhg help infocalypsefor details. ↩ -

Infocalypse shows one of many really interesting possibilities offered by Freenet. To get a feeling of how much more is possible, have a look at The Forgotten Cryptopunk Paradise. ↩

- Login to post comments

- Weiterlesen

Strong Kerrigan

Di, 05/05/2015 - 21:29 — Draketo→ New Link: draketo.de/kreatives/strong-kerrigan ←

When you win Starcraft 2 Heart of the Swarm in brutal difficulty without losing Kerrigan even once, you get an ending with a truly strong Kerrigan.234

Clearly you are my greatest failure. Now at long last, you will die.

Again Mengsk activates the Xel'Naga artifact. As the lightning from the artifact tears at her flesh and cracks every part of her body, Kerrigan rasps an answer:

-

The epub icon was created by the Oxygen Team (kde.org) and is licensed under the GNU LGPL. ↩

-

This is what I’d have wished to see. But it is just a fantasy, not the actual ending. ↩

-

All characters in this story belong to Blizzard. I also published this story in the Starcraft forums. ↩

-

The one thing I resent about Kerrigan in Starcraft 2 is that they made her weak.

In SC1 Kerrigan embraced and ruled the swarm. She started as strong terran, never to let anyone talk down to her, never afraid to say what she wanted. Then she got infested, and she prevailed over the infestation, becoming the queen of blades, ruling the Zerg instead of being ruled by the Overmind.

In the cutscenes of SC2 she’s a helpless wreck, ever reliant upon the help of others and exposed as a tool of the overmind to free the swarm from Amon.

It feels as if someone wrote the story to deconstruct the legend of the queen of blades. The in-game story seems much better, though: it’s mainly the cinematic cutscenes that make her weak. Including the last one — and that last one is what I set out to fix in this text. ↩

- Login to post comments

- Weiterlesen

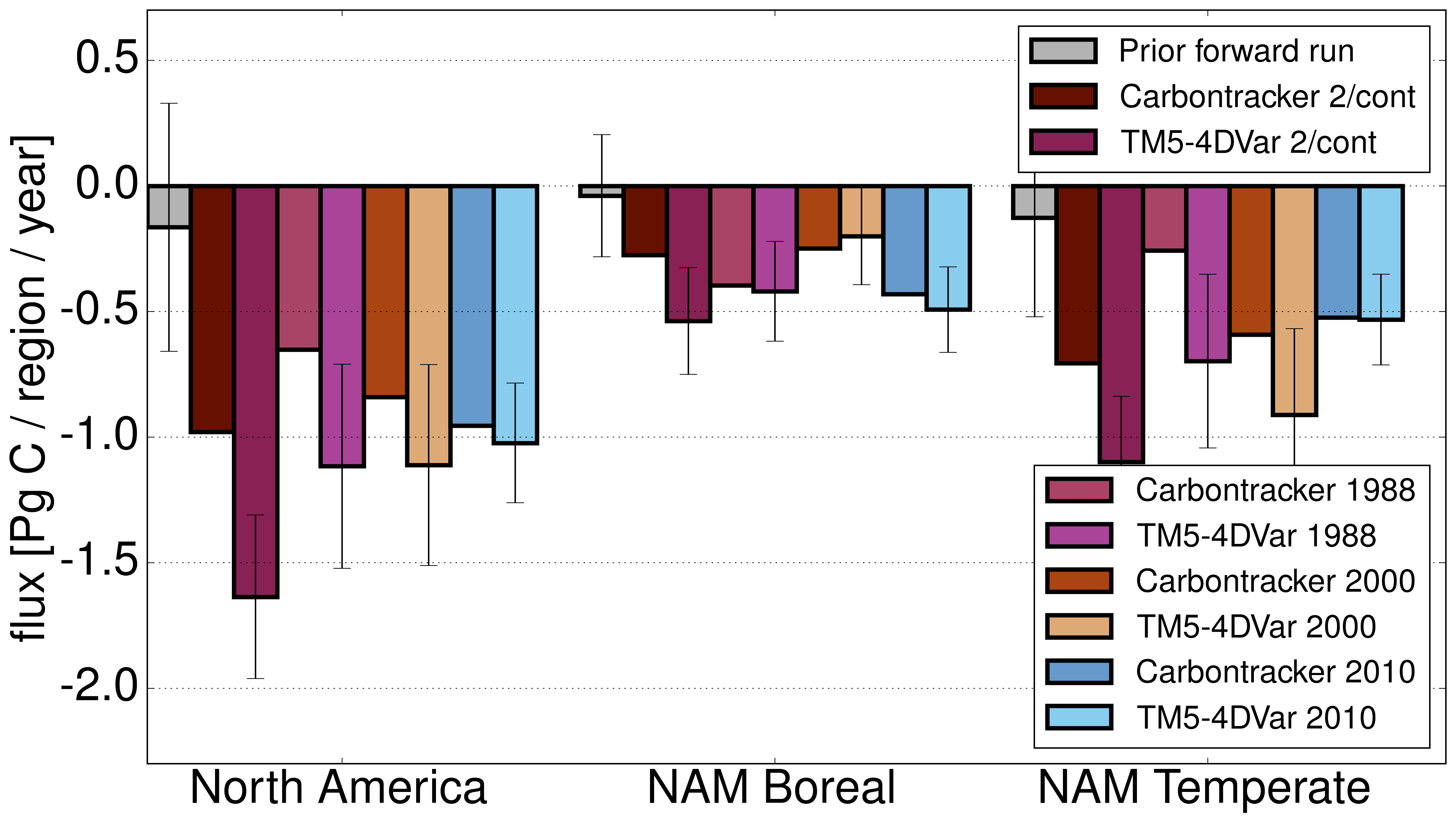

Mein erstes Papier: Carbontracker und TM5-4DVar

Mi, 04/22/2015 - 21:42 — DraketoMein erstes Papier ist seit dem 25. März 2015 in Interaktiver Diskussion und seit 1. September 2015 veröffentlicht:

Comparing the CarbonTracker and TM5-4DVar data assimilation systems for CO₂ surface flux inversions

— A. Babenhauserheide, S. Basu, S. Houweling, W. Peters and A. Butz

- Login to post comments

- Weiterlesen

power and deception

Mo, 04/20/2015 - 19:13 — DraketoA religious leader is nothing more than a media-star who managed to convince people that the tale, in which he or she is special, is actually true.

Just like aristocrats managed to convince people that what their ancestors did gives them the right to control the lives of other people.

And like the rich convince people that money gives them the right to control a larger part of the world than others.

- Login to post comments

Simple daemon with start-stop-daemon and runit

Mi, 04/15/2015 - 07:08 — DraketoCreating a daemon with almost zero effort.

Table of Contents

- Login to post comments

- Weiterlesen

Zeitungen exklusiv bei Facebook - Idiotie ohne Ende

Mo, 04/13/2015 - 08:44 — Draketo→ Kommentar zum Artikel Rettet uns Facebook? (Journalismus in Online-Netzwerken), in dem Daniel Kretschmar in der Taz die These aufstellt, es sei wegen dem Versagen der Verlage, digital Geld zu verdienen, zu begrüßen, wenn bei exklusivem Vertrieb über Facebook „am Ende ein paar Brotsamen für die Inhalteproduzenten abfallen mögen“.

Was machen die Zeitungsverlage, wenn Facebook selbst Journalisten einstellt - so wie Amazon zum Buchhändler wurde?

- Login to post comments

- Weiterlesen

Freenet protects your DickPic!

Mi, 04/08/2015 - 20:26 — DraketoAfraid that the NSA could steal your DickPic? Freenet to the rescue!

- Install Freenet

- Connect to your friends

- Share your DickPic (or anything else you want to keep private)

- Login to post comments

- Weiterlesen

My Top 20 most popular articles as of 2015

Mi, 04/01/2015 - 11:37 — DraketoI asked myself: Are the most popular articles on my site the ones I like best?

- Login to post comments

- Weiterlesen

Morning has broken

Di, 03/24/2015 - 07:04 — DraketoMorning has broken

beyond repairthe words are spoken

now do you dareto absolve of the error made

or will you die in your own shade?

- Login to post comments

Nobelpreise verstehen

Mi, 03/18/2015 - 16:39 — DraketoIch plane, im Herbst 2015 meine Doktorprüfung abzulegen. Am KIT gehen Prüfende dabei gerne auf frühere Nobelpreise ein (natürlich vor allem auf die von Forschern aus Karlsruhe). Das möchte ich als Aufhänger nehmen, mich endlich genauer mit den Themen der Nobelpreise zu beschäftigen. Lange Zeit habe ich sie wenig beachtet, weil ich es nie so mit Autorität hatte und lieber spannende Randgebiete betrachtet habe. Aber für jede Ideologie gibt es einen Punkt, an dem man sie in Frage stellen sollte, und für Nobelpreise ist diese Zeit bei mir gekommen.

Ich will die Nobelpreise der letzten Jahre selbst besser verstehen, und dafür gibt es kaum einen besseren Weg, als sie anderen zu erklären. Genau das will ich hier tun.

- Login to post comments

- Weiterlesen

Oettingers Taliban-Netz

Fr, 03/06/2015 - 21:13 — DraketoDie Befürworter des Diskriminierenden, Abzockenden Netzes fahren gerade so irrsinnige Argumentative Geschütze auf,1 dass ich lachen würde, wenn es nicht so verdammt ernst wäre.2 Jetzt schreibe ich, weil jemand dazu kommentierte, Oettinger hätte „im Prinzip nicht unrecht“ (erster Kommentar zum Link) und damit die Technik meinte.

Das Problem an den technischen Argumenten gegen Netzneutralität ist, dass sie auf Sand gebaute Lügengebilde sind.

Das Netz ist grundlegend auf dem Prinzip des Best-Effort aufgebaut - was bedeutet, dass weder sichergestellt ist, dass irgendeine Information ankommt, noch wie lange sie dafür braucht. Solange die gleiche Infrastruktur genutzt wird, ist das Netz einfach nicht tauglich, um Dienste bereitzustellen, die eine gewisse Leistung garantieren oder immer funktionieren müssen.

Dafür gibt es andere Infrastruktur (z.B. das Telefonnetz - genauer: Leitungsbasierte Netze).

-

Günther Oettinger: Netzneutralität tötet, Befürworter sind Taliban-artig ↩

-

Netzgemeinde: Wir haben verloren — im Ausschuss, der in der EU einen Kompromiss zwischen Rat, Kommission und Parlament aushandeln soll, sitzen zwei Feinde der Netzneutralität (einer davon Oettinger) und ein Befürworter. Der Befürworter ist vom Rat gesandt und soll dessen Netzneutralitätsfeindliche Position vertreten. So funktioniert Verrat an den Wählerinnen und Wählern. ↩

- Login to post comments

- Weiterlesen

Unfug zu Freenet auf golem.de

Mi, 02/25/2015 - 17:23 — Draketo→ Auf Golem.de wurde heute ein … mäßig guter Artikel zu Freenet veröffentlicht. Die Zusammenfassung ist „Hauptsächlich Schmuddelinhalte, viele von 2008, mehrere Minuten Ladezeit, begrenzter Speicherplatz und wenig Anonymität außer mit Darknet“. Das hier ist meine höfliche Antwort.

Update: Nachdem ich mich auf Twitter beschwert habe, hat der Autor versprochen die im Artikel völlig fehlenden Kommunikationsprogramme zu erwähnen. Doch das einzige, was ich finde, ist die Zeile „So gibt es beispielsweise Foren (FMS), Microblogging-Dienste (Sone) oder Chat-Programme (FLIP), die nachgerüstet werden können.“ unter der Überschrift „Daten werden in Schlüsseln gespeichert“ - also da, wo niemand nach Kommunikationsprogrammen suchen würde. So sieht eine Minimalkorrektur aus, wenn man die Wirkung des Artikels nicht von Fakten trüben lassen will. Informieren, dass was fehlte? Änderungshinweis? Fehlanzeige. Nichtmal einen Kommentar im eigenen Forum war es wert.

Was im Beitrag fehlt sind die Bereiche, in denen Freenet-Nutzer sich praktisch austauschen: Die Foren (FMS), Microblogging (Sone) und Chat (FLIP).

Für neue Nutzer sind die nicht gleich sichtbar (Zusatzsoftware), aber sie sind der Grund, warum wenig in Blogs steht: In den Plugins und Foren findet die ganze Interaktivität statt.

Trotzdem listet Nerdageddon über 300 Seiten, die seit 2013 hochgeladen oder aktualisiert wurden, allerdings keine einzige von 2008 - ich weiß also nicht, woher die Information mit den alten Seiten kommt.

- Login to post comments

- Weiterlesen

Freenet / Hyphanet: The forgotten cypherpunk paradise

So, 02/01/2015 - 16:30 — DraketoA long time ago in a chatroom far away, select groups of crypto-anarchists gathered to discuss the death of privacy since the NSA could spy on all communications with ease. Among those who proposed technical solutions was a student who later published the widely regarded first paper on Freenet: A decentralized anonymous datastore which was meant to be a cypherpunk paradise: true censorship resistance, no central authority and long lifetime only for information which people were actually interested in.

Many years passed, two towers fell, the empire expanded its hunt for rebels all over the globe, and now, as the empire’s grip has become so horrid that even the most loyal servants of the emperors turn against them and expose their dark secrets to the masses, Freenet is still moving forward. Lost to the eye of the public, Freenet shaped and reshaped itself - all the while maintaining its focus to provide true freedom of the press in the internet.

- Login to post comments

- Weiterlesen

3 steps to destroy Bitcoin for anonymous usage

Do, 01/29/2015 - 08:05 — DraketoBitcoin is often treated as a haven for black market buyers and people who want to avoid illegitimate laws. However 3 simple steps would suffice to mostly obliterate Bitcoin for black market usage of ordinary users.

Breaking Bitcoin

Three steps to break Bitcoin for small scale anonymous usage:

- Login to post comments

- Weiterlesen

Staying sane with Emacs (when facing drudge work)

Mo, 01/26/2015 - 10:04 — DraketoI have to sift through 6 really boring config files. To stay sane, I call in Emacs for support.

My task looks like this:

(click for full size)

- Login to post comments

- Weiterlesen

GnuPG/PGP signature, short explanation

Di, 01/20/2015 - 18:41 — Draketo»What is the .asc file?« This explanation is intended to be copied as-is into emails when someone asks about your signature.

The .asc file is a signature which can be used to verify that the email was really sent by me and wasn’t tampered with.[1] It can be verified with standard email security tools like Enigmail[2], Gpg4win[3] or MacGPG[4] - and others tools supporting OpenPGP[5].

- Login to post comments

- Weiterlesen

Mein Steno-Gedicht auf einer Kunstausstellung!

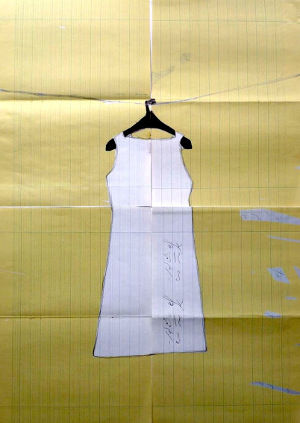

So, 01/18/2015 - 21:52 — DraketoDank Maren Theel war mein Steno-Gedicht Nur ein Leben letztes Jahr als Teil ihres Werkes auf der Kunstausstellung short_hand_made in Hamburg!

Werk von Maren Theel für short_hand_made, unter Verwendung des Steno-Gedichtes Nur ein Leben von Arne Babenhauserheide. Lizenz: GPL.

- Login to post comments

- Weiterlesen

Wissenschaft!

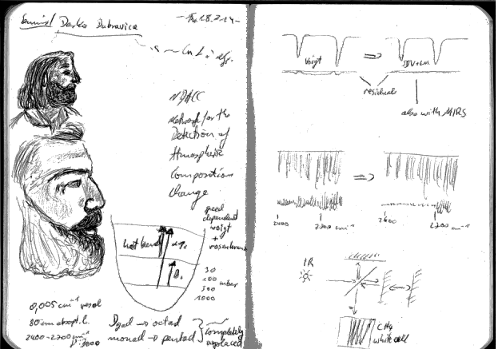

Fr, 01/16/2015 - 15:59 — DraketoDarko Dubravica erklärt die Ergebnisse seiner Arbeit (die Verringerung des Residuums1 ist Wahnsinn!).

(anklicken für die große Version, Quelle: darko-dubravica-hitran-bw.svg. Frei lizensiert unter der GPL (wie fast alles hier))

- Login to post comments

- Weiterlesen

Conveniently convert CamelCase to words_with_underscores using a small emacs hack

Mi, 01/14/2015 - 13:07 — DraketoI currently cope with refactoring in an upstream project to which I maintain some changes which upstream does not merge. One nasty part is that the project converted from CamelCase for function names to words_with_underscores. And that created lots of merge errors.

Today I finally decided to speed up my work.

The first thing I needed was a function to convert a string in CamelCase to words_with_underscores.

- Login to post comments

- Weiterlesen

Je suis Charlie Hebdo - Pressefreiheit in Europa

Di, 01/13/2015 - 04:38 — DraketoJe suis Charlie Hebdo. Denn schreiben zu dürfen, was Charlie Hebdo schreibt, ist wichtig. Den Herrschenden und Ideologen in aller Welt unangenehm sein zu dürfen ist wichtig.

Pressefreiheit wird bei uns allerdings schon lange nicht mehr von den Mainstreammedien vertreten, sondern von Karikaturisten und Kabarettisten.

- Login to post comments

- Weiterlesen

Unicode-Characters for TODO-States in Emacs Orgmode

Mo, 01/12/2015 - 17:09 — DraketoBy default Emacs Orgmode uses uppercase words for todo keywords. But having tens of entries marked with TODO and DONE in my file looked horribly cluttered to me. So I searched for alternatives. After a few months of experimentation, I decided on the following scheme.

- Login to post comments

- Weiterlesen

Der Fansub-Kompromiss

Fr, 01/09/2015 - 09:31 — DraketoGerade musste Tomo Ni Fansubs einige tolle Serien offline nehmen, weil sie für Deutschland lizensiert wurden. Einige Fans beklagen sich darüber. Ich sehe das positiv.

Ist zwar schade, dass jetzt die qualitativ hochwertigeren Gratis-Animes durch schlechtere Kaufanimes ersetzt werden, aber das ist der Kompromiss durch den Fansubs der Verwertungsmafia entkommen (Hintergrund: Ehrenkodex und Lizenz).

- Login to post comments

- Weiterlesen

Infinite Hands (Remastered Version)

Do, 12/18/2014 - 16:42 — DraketoMerlin remastered Infinite Hands with Bodhran and Flute. This is a copy of his text (in German).

- Login to post comments

- Weiterlesen

Let us talk over Hyphanet, so I can speak freely again

Di, 12/16/2014 - 22:25 — DraketoI sent this email to many of my friends to regain confidential private communication. If you want to do the same, feel free to reuse the text-version (be sure to replace the noderef textblock with your own noderef from http://127.0.0.1:8888/friends/myref.txt). This text is also available in Hyphanet.

About 10% of my friends joined - which is enough to build the darknet and makes it possible for me to speak freely again.

First: The Essence of this text:

I’ve been censoring my emails for years. Not just what I write, but also whom and when.

Hyphanet allows me to write invisible messages to my friends. Those are messages I do not need to censor. They give me freedom. Surveillance can show that we could write, but not whether, when or what we actually write. If Hyphanet is used for that, it needs very little resources.

This is how to connect:

- Download and install Hyphanet from https://freenetproject.org or https://www.hyphanet.org

- in the automatically opened setup wizard select “only friends”

- Copy the textblock1 you got with my email and paste it into the textfield on http://127.0.0.1:8888/addfriend/

- Then just send me what Hyphanet shows on the page http://127.0.0.1:8888/friends/myref.txt (attach it to an email or just copy it into the email)

As soon as I add you, too, we are connected. We can then write messages via the friends page (click my name):

- Write message: http://127.0.0.1:8888/friends/

- Read messages: http://127.0.0.1:8888/alerts/

-

Censored version of my textblock (you’ll get an uncensored version by email) identity=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

lastGoodVersion==XXXXXXXXXXXXXXXXXXXXXXX

location==XXXXXXXXXXXXXXXXXXXXXXXX

myName=XXXXXXX

opennet=XXXXX

sigP256=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

version==XXXXXXXXXXXXXXXXXXXXXXX

ark.number=XXXX

ark.pubURI=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

auth.negTypes=XX

ecdsa.P256.pub=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

physical.udp==XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

End ↩

- Login to post comments

- Weiterlesen

Memory requirement of Python datastructures: numpy array, list of floats and inner array

Di, 12/16/2014 - 16:42 — DraketoEasily answering the question: “How much space does this need?”

Table of Contents

- Login to post comments

- Weiterlesen

Using Macros to avoid tedious tasks (screencast)

Mi, 11/19/2014 - 15:17 — DraketoBecause I am lazy,1 and that makes me fast.

Table of Contents

Screencast

Using Macros to avoid tedious tasks

-

I have lots of stuff to do, so I cannot afford not being lazy ☺ ↩

- Login to post comments

- Weiterlesen

- « erste Seite

- ‹ vorherige Seite

- …

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- …

- nächste Seite ›

- letzte Seite »